NTA

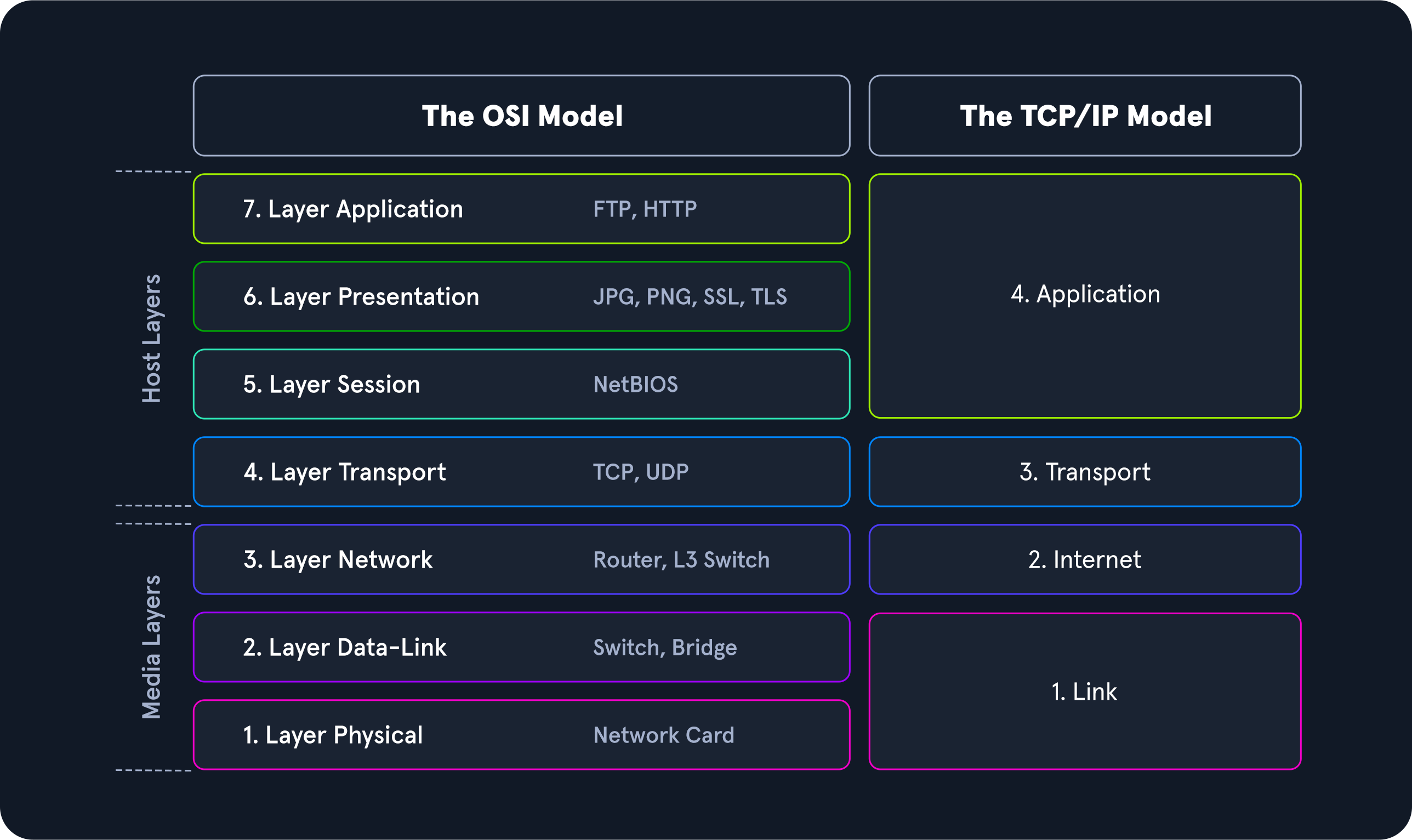

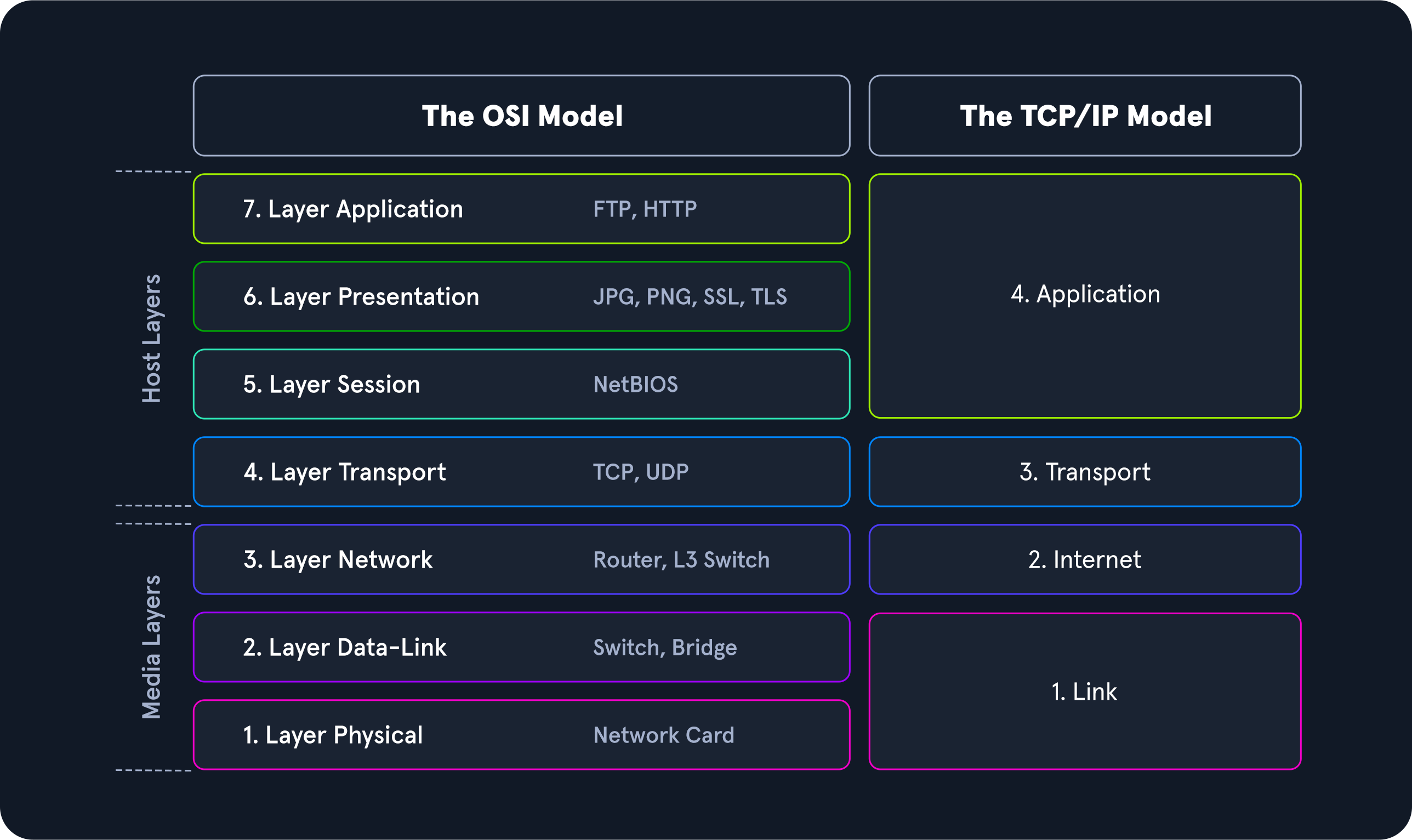

网络流量分析(NTA)可以被描述为检查网络流量的行为,以表征所使用的公共端口和协议,为我们的环境建立基线,监控和应对威胁,并确保对我们组织的网络有最大可能的了解。

Read more

sqlmap

GET/POST Requests在最常见的场景中,GET参数使用选项-u/-url提供,如前一个示例所示。对于测试POST数据,可以使用–data标志,如下所示:

Read more

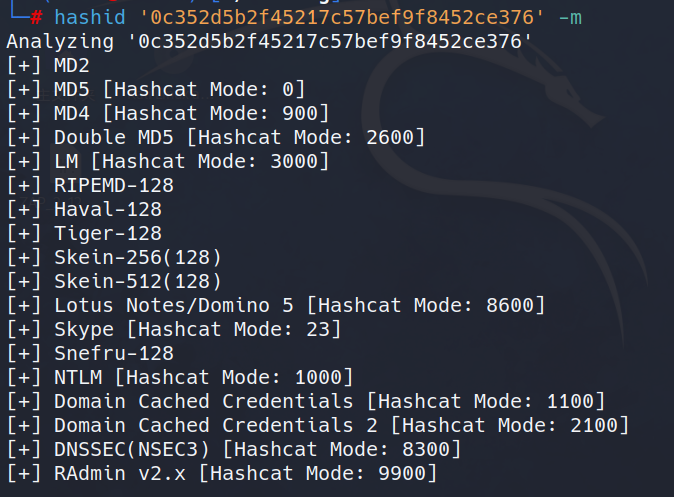

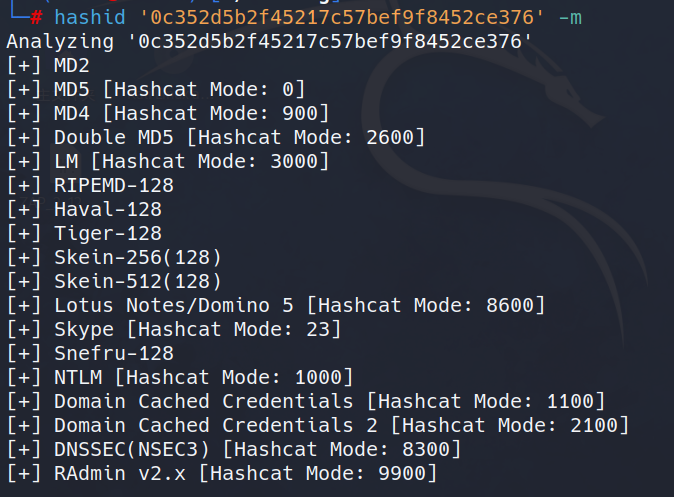

CRACKING PASSWORDS WITH HASHCAT

哈希是将某些文本转换为字符串的过程,该字符串对于特定文本是唯一的。通常,散列函数总是返回具有相同长度的散列,而与数据的类型、长度或大小无关。哈希是一个单向过程,这意味着无法从哈希中重建原始明文。

Read more

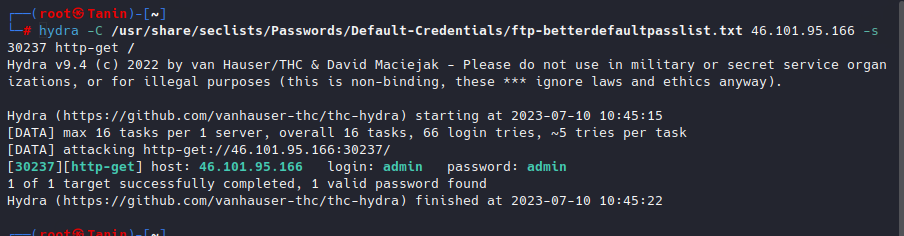

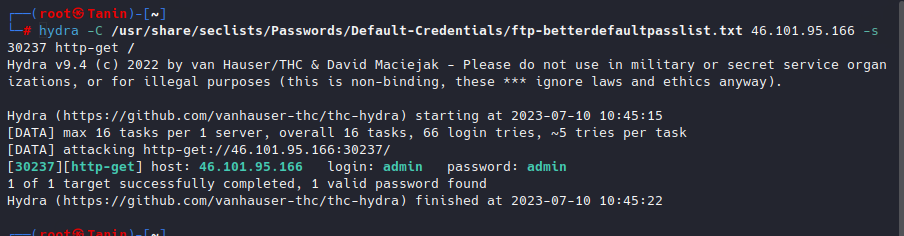

brute forcing-hydra

暴力攻击是一种试图通过自动探测来猜测密码或密钥的方法。暴力攻击的一个例子是密码破解。密码通常不会以明文形式存储在系统中,而是作为哈希值存储。

Read more

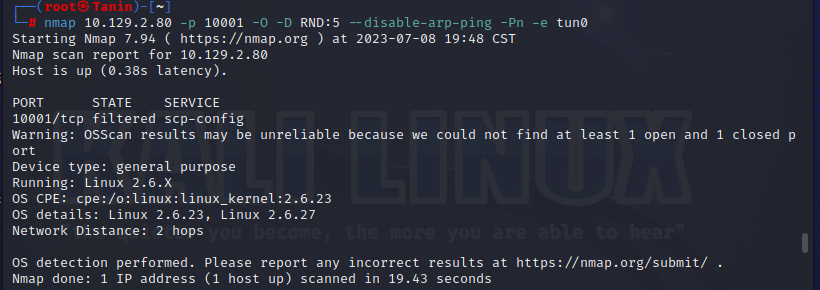

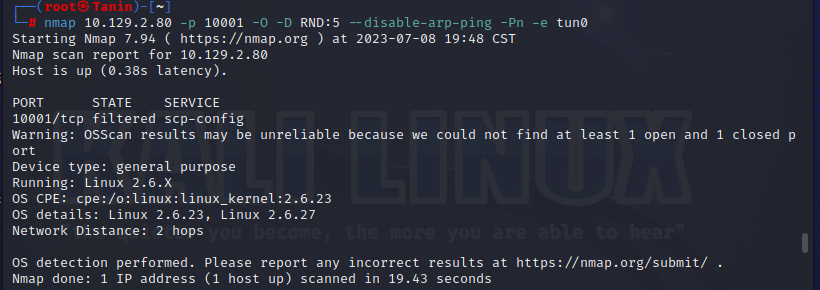

nmap

Nmap提供了许多不同类型的扫描,可用于获得有关我们目标的各种结果。基本上,Nmap可以分为以下扫描技术: 主机发现 端口扫描 服务枚举和检测 OS检测 与目标服务的脚本化交互(Nmap脚本引擎)

Read moreOther_File_Transfer

Transfering Files with Code在我们的目标机器上安装不同的编程语言是很常见的。Python、PHP、Perl和Ruby等编程语言在Linux发行版中很常见,但也可以安装在Windows上,尽管这远不常见。 我们可以使用一些Windows默认应用程序,如cscript和mshta,来执行JavaScript或VBScript代码。JavaScript也可以在Linux主机上运行。 根据维基百科,大约有700种编程语言,我们可以用任何编程语言创建代码,将指令下载、上传或执行到操作系统。本节将提供一些使用通用编程语言的示例。

Read moreLinux_File_Transfer

Web Downloads with Wget and cURLLinux发行版中与web应用程序交互的两个最常见的实用程序是wget和curl。这些工具安装在许多Linux发行版上。 要使用wget下载文件,我们需要指定URL和选项“-O”来设置输出文件名。

Read more

Windows_File_Transfer

Introduction

Read more

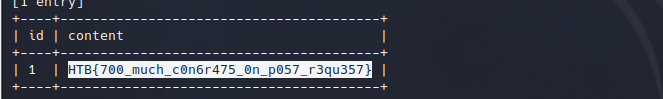

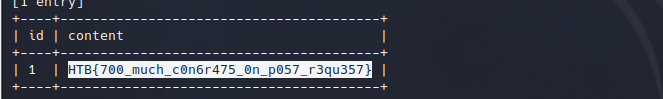

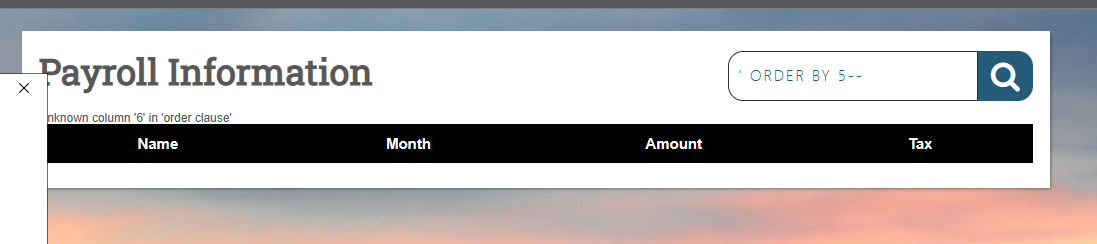

sql

stacked Union 一旦攻击者能够注入,他们就必须寻找执行不同SQL查询的方法。这可以使用SQL代码来组成一个工作查询,该查询同时执行预期的和新的SQL查询。有很多方法可以实现这一点,比如使用堆叠查询或使用联合查询。最后,为了检索新查询的输出,我们必须在web应用程序的前端对其进行解释或捕获。

Read more

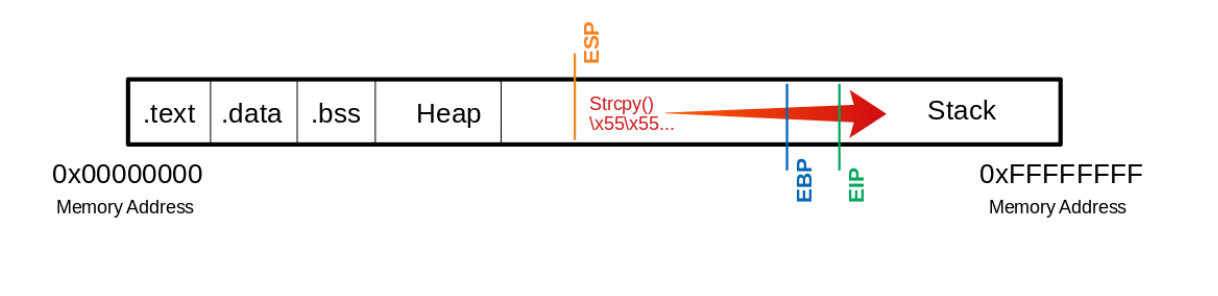

Buffer-Overflows-part-2

Take Control of EIP基于堆栈的缓冲区溢出最重要的一个方面是控制指令指针(EIP),这样我们就可以告诉它应该跳转到哪个地址。这将使EIP指向shell代码开始的地址,并使CPU执行它。 我们可以使用Python在GDB中执行命令,Python直接作为输入。

Read more